En el panorama siempre cambiante de la ciberseguridad, las organizaciones se esfuerzan por proteger sus sistemas y datos contra las amenazas emergentes. En medio de esta búsqueda, los estándares CIS (CIS Benchmarks) surgen como un recurso indispensable, ofreciendo una gran cantidad de conocimientos y recomendaciones prácticas. Pero ¿qué son exactamente los estándares CIS Benchmarks y por qué son altamente valorados en todas las industrias? En este blog, nos sumergiremos en el mundo de los estándares CIS Benchmarks y discutiremos:

- Una breve explicación de las pautas CIS Benchmarks

- Cómo se desarrollan las pautas CIS Benchmarks

- Niveles de CIS Benchmark: Explicación de los niveles de CIS Benchmarks

- Explicación de CIS Workbench

- Frecuencia de las actualizaciones de las pautas CIS Benchmarks

- Categorías de las pautas CIS Benchmarks

- Formato de las pautas CIS Benchmarks

- Pautas CIS Benchmarks y cumplimiento normativo

- Cómo implementar las pautas CIS Benchmarks

- Recursos adicionales de seguridad de las pautas CIS Benchmarks

- Usuarios de las pautas CIS (CIS Benchmarks)

Una breve explicación de las pautas CIS Benchmarks:

Los CIS Benchmarks son un conjunto de mejores prácticas y directrices técnicas para una configuración segura de un sistema objetivo. Proporcionan recomendaciones de configuración específicas y controles de seguridad para varios sistemas operativos, aplicaciones de software y dispositivos.

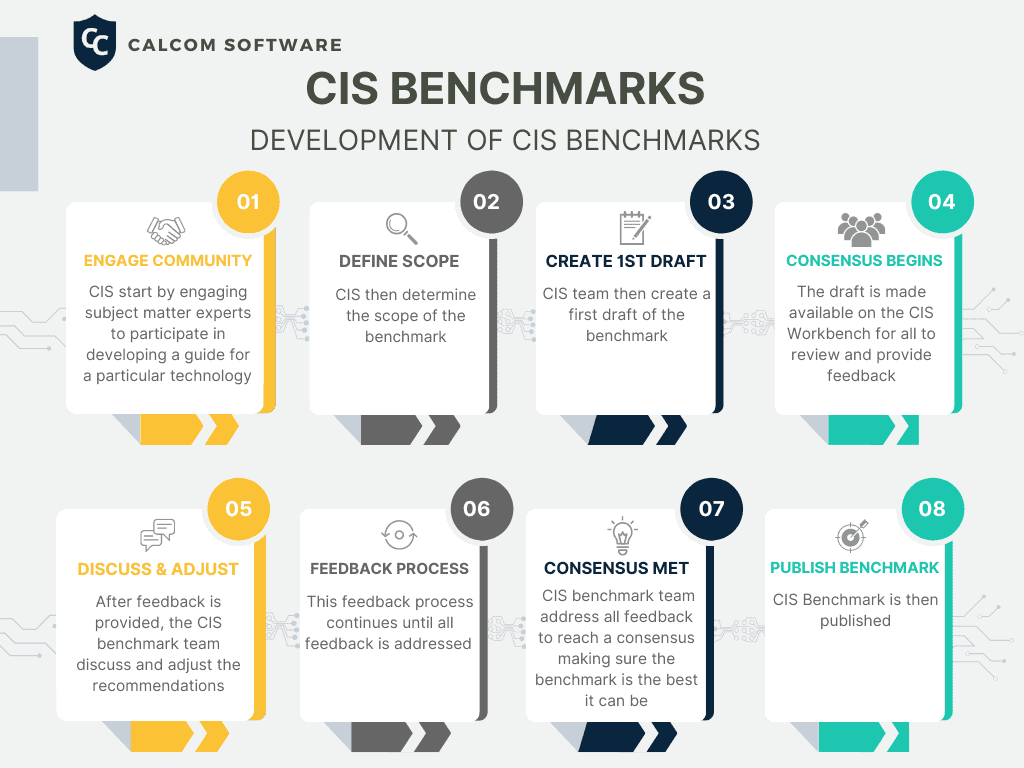

Cómo se desarrollan los CIS Benchmarks:

Los CIS Benchmarks se desarrollan a través de un proceso único basado en el consenso, liderado por un grupo de expertos en tecnología de la información y profesionales de ciberseguridad, así como expertos en la materia de todo el mundo. Cada uno de ellos identifica, perfecciona y valida de manera continua las mejores prácticas de seguridad en sus áreas de especialización. Más de 12,000 profesionales forman parte de las comunidades de CIS Benchmark, colaborando en un solo benchmark.

Cuando se está desarrollando un CIS Benchmark, pasa por 2 fases de revisión de consenso

Fase Uno

La primera fase y el desarrollo inicial de un benchmark comienza con la definición del alcance, lo que inicia la discusión para que este sea revisado. Después de determinar el alcance, el equipo de CIS crea el primer borrador del CIS Benchmark. Utilizando el foro de la comunidad de CIS WorkBench, los expertos en la materia deliberarán hasta que se pueda llegar a un consenso. Una vez que los borradores se hayan finalizado y se haya alcanzado un consenso entre la comunidad de CIS, el CIS Benchmark final el publicado y puesto en línea.

Infografía: Desarrollo de los CIS Benchmarks

Fase Dos

En la fase dos, después de que se haya publicado el benchmark, el equipo de consenso revisa los comentarios de la segunda comunidad de Internet para incorporarlos en el punto de referencia.

Niveles de CIS Benchmark: Explicación de los niveles de CIS Benchmarks

La mayoría de los CIS Benchmarks incluyen múltiples perfiles de configuración que describen las configuraciones asignadas a una recomendación del benchmark. Estos niveles se conocen como Nivel 1, Nivel 2 y Perfil STIG, que reemplazó al Nivel 3. Cada recomendación dentro de cada CIS Benchmark está asociada con al menos un perfil de nivel.

El perfil CIS Nivel 1 recomienda requisitos esenciales de seguridad básica que pueden implementarse en cualquier sistema con poco o ningún impacto en el rendimiento o funcionalidad reducida. El objetivo del Nivel 1 es reducir la superficie de ataque al tiempo que permite que las máquinas sigan siendo operativas y no obstaculicen la funcionalidad de los negocios.

El perfil CIS Nivel 2 recomienda configuraciones de seguridad más estrictas y se considera una “defensa en profundidad”, y está destinado a entornos donde la seguridad es primordial. Las recomendaciones asociadas al Nivel 2 pueden provocar una reducción en la funcionalidad de un sistema y tener efectos adversos si no se implementan correctamente.

El perfil STIG (reemplazo del Nivel 3) recomienda configuraciones de seguridad específicas para STIG. Se presentan recomendaciones superpuestas de otros perfiles, es decir, Nivel 1 y Nivel 2, en el perfil STIG según corresponda.

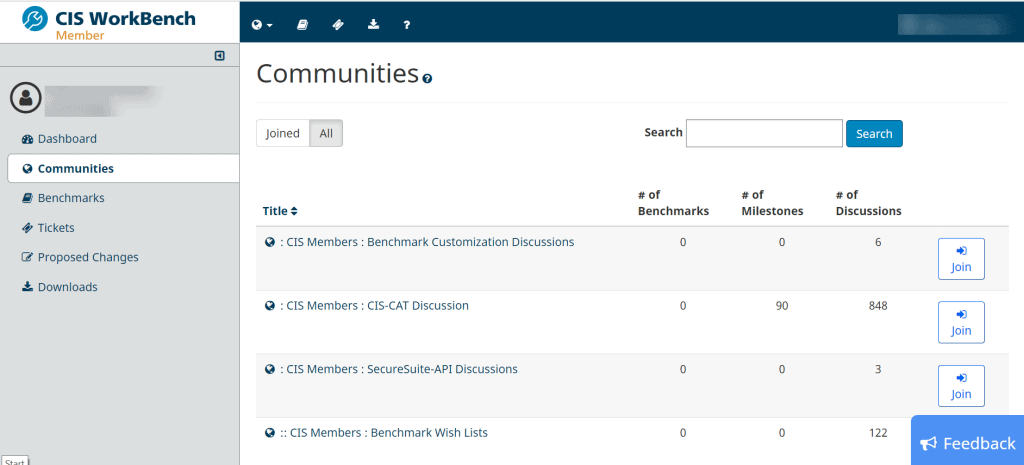

Explicación de CIS Workbench

CIS confía en las Comunidades WorkBench para ayudar con el desarrollo, revisión y edición de los CIS Benchmarks para mantener sus configuraciones seguras recomendadas. Las Comunidades también ayudan con la creación y las mejores prácticas de seguridad de los Controles Críticos de Seguridad de CIS (CIS Controls).

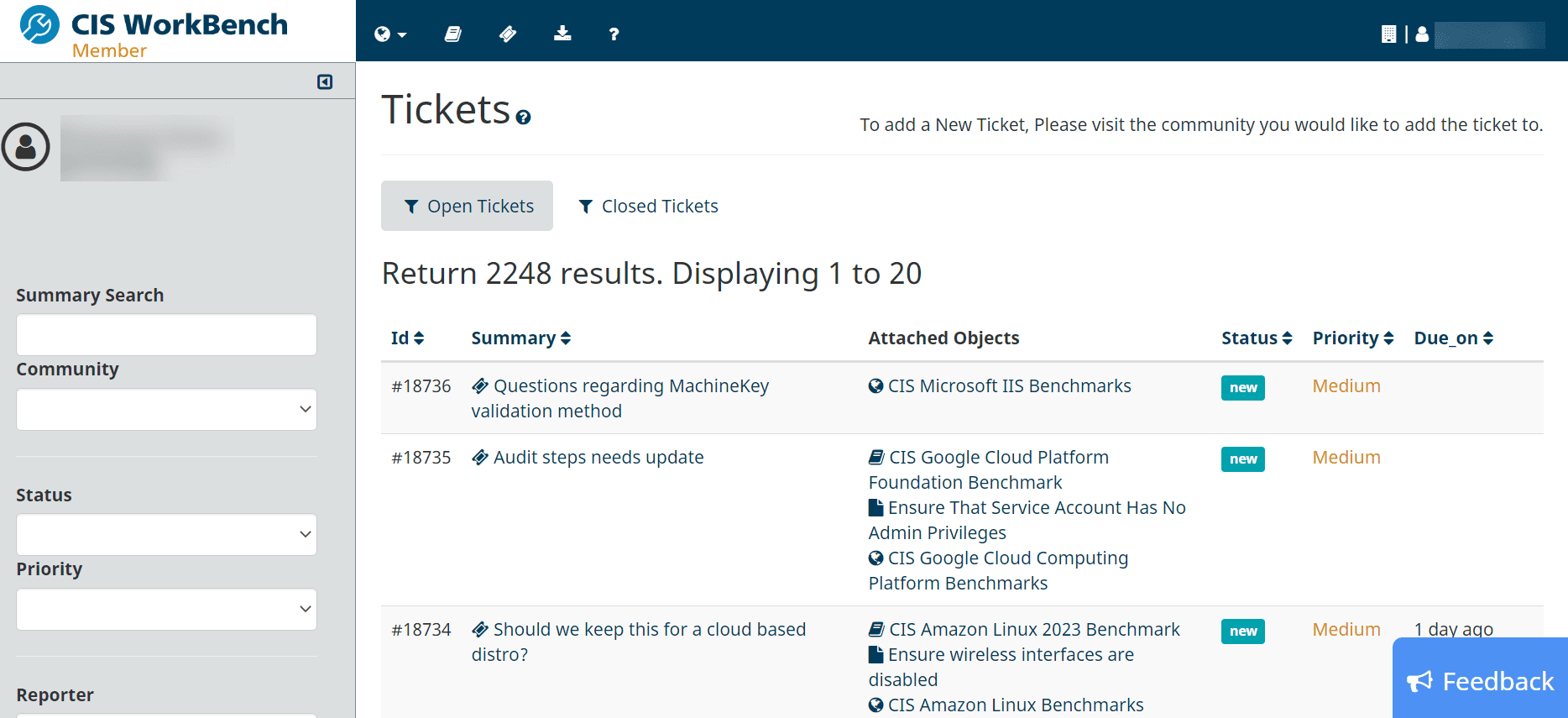

El CIS Workbench fue creado como el hogar oficial para que estas comunidades se unieran y colaboraran en el proceso de consenso de los CIS Benchmarks y las mejores prácticas de los CIS Controls. Las discusiones abarcan una amplia gama de temas, desde configuraciones técnicas detalladas hasta políticas generales de ciberseguridad. Al reunir a estos grupos en una plataforma unificada, se facilita una comprensión integral de iniciativas cruciales, como la correlación entre el contenido de los CIS Benchmarks y las Salvaguardias delineadas en los CIS Controls.

CIS WorkBench simplifica la participación en múltiples comunidades a través de su panel de control fácil de usar. Proporciona una forma sencilla de realizar un seguimiento de los temas de discusión y supervisar el progreso de los CIS Benchmarks durante el proceso de aprobación. Los usuarios pueden crear fácilmente tickets, navegar por los foros de grupo y acceder a recursos disponibles públicamente sobre los CIS Controls y los CIS Benchmarks a través de la plataforma.

Frecuencia de lanzamientos de CIS Benchmarks

El lanzamiento de nuevos CIS Benchmarks varía según el calendario de lanzamiento de la tecnología que respalda el benchmark y la Comunidad de CIS Benchmarks. Sin embargo, a partir de marzo de 2023, todos los CIS Windows Server y Windows Workstation Benchmarks se actualizarán una vez al año para alinearse con el calendario de actualizaciones de Microsoft. CIS lanzará actualizaciones de versiones principales (es decir, actualizar de v1.12.0 a v2.0.0) para tener en cuenta cambios significativos en el sistema operativo.

Los CIS Windows Benchmarks se actualizan regularmente para incluir la última versión de Windows en un plazo de 90 días después de su lanzamiento. Independientemente de la versión que se esté utilizando, el CIS Benchmark está diseñado para ser utilizado con todas las versiones hasta la más reciente, con el fin de ahorrar tiempo al buscar un número de compilación específico de un CIS Windows Benchmark.

Categorías de CIS Benchmarks

Existen siete categorías tecnológicas en las que se pueden clasificar los CIS Benchmarks.

Las 8 categorías de CIS Benchmarks son:

Benchmarks de sistemas operativos

Estos benchmarks proporcionan instrucciones para configurar de manera segura varios sistemas operativos, como Microsoft Windows, Linux, Apple OSX y otros. Cubren una amplia gama de configuraciones relacionadas con la seguridad, incluyendo la gestión de acceso, instalación de controladores y configuraciones del navegador.

Benchmarks de software de servidor

Estos benchmarks proporcionan lineamientos de configuración y recomendaciones para la configuración de servidores, controles administrativos de servidor, configuración de almacenamiento y configuración segura de Microsoft Windows Server, Kubernetes, SQL Server y otros software de servidor.

Benchmarks de Infraestructura y Servicios en la Nube

Estos benchmarks proporcionan las mejores prácticas de seguridad y estándares para infraestructuras en la nube, como Amazon Web Services (AWS), Microsoft Azure y Google Cloud Platform. Las pautas incluyen las mejores prácticas para la configuración de redes virtuales, gestión de identidad y acceso, registro de eventos, cumplimiento normativo, controles de seguridad y más.

Benchmarks de Dispositivos Móviles

Estos benchmarks proporcionan configuraciones de seguridad para los sistemas operativos que se ejecutan en teléfonos móviles, tabletas y otros dispositivos portátiles. Las mejores prácticas incluyen la configuración de desarrollador, los permisos de las aplicaciones, la configuración de privacidad y más.

Benchmarks de Dispositivos de Red

Estos benchmarks describen cómo configurar de manera segura dispositivos de red, como firewalls, routers, switches y redes privadas virtuales (VPNs). Se brinda orientación tanto para recomendaciones neutrales en cuanto a proveedores como para recomendaciones específicas de proveedores, con el fin de garantizar una configuración y gestión seguras de estos dispositivos de red.

Benchmarks de Software de Escritorio

Estos benchmarks cubren la mayoría del software de escritorio que las organizaciones suelen utilizar. Las pautas incluyen las mejores prácticas para gestionar características del software de escritorio, como configuraciones del navegador, privilegios de acceso, cuentas de usuario, administración de dispositivos móviles (MDM) y más.

Benchmarks de Dispositivos de Impresión Multifunción

Estos benchmarks cubren las mejores prácticas de configuración segura para impresoras multifunción, como actualizaciones de firmware, acceso a redes inalámbricas, configuración de intercambio de archivos y más.

Referencia de herramientas DevSecOps

El Benchmark de Herramientas DevSecOps proporciona orientación prescriptiva para establecer una postura de configuración segura con el fin de asegurar la cadena de suministro de software.

Formato de los CIS Benchmarks

Los CIS Benchmarks están disponibles para su descarga gratuita en formato PDF. Obtenga los CIS Benchmarks.

Los miembros de CIS SecureSuite tienen el beneficio adicional de acceder a los CIS Benchmarks en varios formatos a través de CIS WorkBench, incluyendo Word, Excel, XML y más.

CIS Benchmarks y el Cumplimiento Normativo

Cada vez hay más regulaciones que las empresas deben cumplir, mantener y demostrar. Navegar por el complejo panorama normativo puede resultar desafiante para las organizaciones que se esfuerzan por cumplir con todos los requisitos necesarios.

Los CIS Benchmarks sirven como un valioso recurso de cumplimiento normativo al presentar las mejores prácticas que se alinean con las principales regulaciones. Es importante destacar que los CIS Benchmarks están estrechamente alineados con marcos de trabajo como el Marco de Ciberseguridad del NIST, el Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS), la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA) y la norma ISO 27001.

Además de ofrecer orientación sobre las mejores prácticas de endurecimiento del sistema, CIS proporciona los Controles CIS y las Imágenes CIS Hardened, que son imágenes preconfiguradas de sistemas configurados de manera segura.

Cómo implementar los CIS Benchmarks

Cada CIS Benchmark contiene una descripción de la recomendación, junto con la fundamentación subyacente e instrucciones paso a paso para que los administradores del sistema implementen eficazmente la recomendación. Debido a su cobertura integral de cada aspecto del sistema informático objetivo, cada benchmark puede abarcar varias cientos de páginas. Las dos opciones para implementar los benchmarks son:

Manual

Implementar los CIS Benchmarks de forma manual puede presentar varias dificultades y desafíos. Aquí hay algunos problemas comunes:

- Tiempo Consumido

- Error Humano

- Falta de Escalabilidad

- Seguimiento y Auditoría

Realizar un seguimiento manual del estado de implementación y mantenerse al día con todas las versiones de los CIS puede ser engorroso, especialmente en entornos informáticos dinámicos. Es por eso que muchas organizaciones utilizan herramientas automatizadas para monitorear el cumplimiento de CIS.

Automatizado

CalCom Hardened Suite (CHS) automatiza la gestión del cumplimiento, incluido el cumplimiento de los benchmarks de CIS y otras regulaciones y estándares de seguridad importantes. CHS elimina las interrupciones y reduce los costos de endurecimiento al indicar el impacto de un cambio de endurecimiento de seguridad en los servicios de producción. Garantiza un entorno de servidor resiliente, constantemente endurecido y monitoreado.

Recursos adicionales de seguridad de CIS Benchmarks

CIS ofrece recursos adicionales para mejorar la seguridad en internet de una organización, que consisten en los dos principales recursos:

CIS Controls

Los CIS Controls se alinean con estándares y marcos regulatorios prominentes, que incluyen:

- Marco de Ciberseguridad del Instituto Nacional de Estándares y Tecnología (NIST)

- NIST 800-53

- Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA)

- Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS)

- Ley Federal de Administración de Seguridad de la Información (FISMA)

- Serie de estándares ISO 27000

CIS Controls proporciona el punto de partida para seguir cualquiera de estos marcos de cumplimiento.

CIS Controls vs CIS Benchmarks: Entender la diferencia

Los CIS Controls ofrecen pautas generales para asegurar sistemas y redes completas, mientras que los CIS Benchmarks brindan recomendaciones específicas para configuraciones seguras del sistema. Los CIS Benchmarks desempeñan un papel vital en la implementación de los CIS Controls, ya que cada recomendación del benchmark se refiere a uno o más de los CIS Controls.

Por ejemplo, el CIS Control 4 aconseja establecer y mantener un proceso de configuración segura para activos empresariales (dispositivos de usuario final, incluidos portátiles y móviles; dispositivos no informáticos/IoT; y servidores) y software (sistemas operativos y aplicaciones) (4.1). Los CIS Benchmarks brindan orientación neutral en cuanto a proveedores y específica de proveedores, junto con instrucciones detalladas que los administradores pueden seguir para implementar el CIS Control 4.

Usuarios de CIS Benchmarks

Organizaciones de todo el mundo, en diversas industrias y geografías, confían en los CIS Benchmarks para respaldar sus objetivos de seguridad y cumplimiento normativo. Además del valor en seguridad y cumplimiento que proporcionan, la documentación de los benchmarks está disponible de forma gratuita para todas las industrias y organizaciones.

Los CIS Benchmarks son las únicas guías de configuración de seguridad basadas en mejores prácticas desarrolladas y respaldadas por organismos gubernamentales, empresas, industrias e instituciones académicas. Su reconocimiento global supera los estándares específicos de cada país, como HIPAA o FedRAMP, lo que garantiza un alcance y aplicabilidad más amplios.

En industrias altamente reguladas y en aquellas regidas por un marco normativo, los CIS Benchmarks son especialmente importantes. Es probable que las organizaciones que manejan servicios financieros, atención médica y sectores gubernamentales los utilicen.